Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Questo articolo fornisce informazioni sui passaggi di configurazione che gli amministratori di GitHub devono completare per consentire all'organizzazione di distribuire il connettore GitHub Server Pull Requests. Se configurato, il connettore indicizza i dati delle richieste pull da GitHub Enterprise Server in modo che gli utenti possano cercare, riepilogare e recuperare informazioni sulle richieste pull in Microsoft Search, Microsoft 365 Copilot e Ricerca Copilot.

Questo articolo si applica al connettore GitHub Server Pull Requests. Per informazioni su come distribuire il connettore, vedere Distribuire il connettore richieste pull di GitHub Server.

Impostare l'elenco di controllo:

L'elenco di controllo seguente elenca i passaggi necessari per configurare l'ambiente GitHub Server e configurare i prerequisiti del connettore.

| Attività | Ruolo |

|---|---|

| Identificare il nome dell'organizzazione | Amministratore di GitHub |

| Verificare l'accesso API all'istanza di GitHub di destinazione | Amministratore di GitHub |

| Identificare Microsoft Entra ID regole di mapping delle identità | Amministratore di GitHub |

| Accedere all'account GitHub | Amministratore di GitHub |

| Configurare un'app GitHub personalizzata per l'autenticazione | Amministratore di GitHub |

| Modificare il limite di frequenza delle API di GitHub Server | Amministratore di GitHub |

| Configurare le impostazioni del firewall | Amministratore di rete |

Identificare il nome dell'organizzazione

Determinare quale organizzazione di GitHub Enterprise Server verrà usata dal connettore per l'inserimento delle richieste pull. Il connettore indicizza solo il contenuto accessibile all'app GitHub installata nell'organizzazione selezionata.

Verificare l'accesso API all'istanza di GitHub di destinazione

Verificare che l'istanza di GitHub Enterprise Server sia raggiungibile tramite API. Il connettore richiede l'accesso API per recuperare i metadati della richiesta pull. Verificare quanto segue:

- L'istanza di GitHub è accessibile tramite HTTPS.

- Le restrizioni del firewall o della rete consentono richieste API in ingresso/in uscita.

- Il dispositivo host dell'agente connettore Graph può raggiungere il dominio GitHub Enterprise Server.

Identificare le regole di mapping Microsoft Entra ID

Definire le regole di mapping Microsoft Entra ID. Il mapping delle identità garantisce la corretta imposizione delle autorizzazioni quando gli utenti accedono ai dati di richiesta pull in Copilot ed esperienze di ricerca.

Le strategie di mapping supportate includono:

- Email: corrisponde agli indirizzi di posta elettronica di GitHub alle proprietà Microsoft Entra ID.

- Login: Esegue il mapping dei nomi utente di GitHub agli attributi Microsoft Entra ID.

- Nome: Usa il nome del profilo GitHub per il mapping.

Se le identità non corrispondono direttamente, è possibile usare espressioni regolari (regex) per normalizzare i dati. Ad esempio: [a-zA-Z0-9]+

Gli utenti devono condividere gli attributi di identità di GitHub necessari, in particolare negli ambienti Bring Your Own User (BYOU).

Accedere all'account GitHub

Se l'organizzazione usa l'accesso Single Sign-On (SSO), accedere a GitHub prima di configurare il connettore. Attualmente, il connettore GitHub Server Pull Requests non supporta il completamento dei flussi di autenticazione che si basano sull'accesso SSO durante la configurazione del connettore.

Usare un'app GitHub personalizzata per l'autenticazione

Per un'esperienza di configurazione più semplificata, usare l'app GitHub gestita da Microsoft.

È anche possibile scegliere di usare la propria app GitHub per l'autenticazione. Se si sceglie questa opzione, seguire la procedura descritta nell'elenco di controllo seguente per completare l'installazione.

| Attività | Ruolo |

|---|---|

| Creare e configurare l'app GitHub | Amministratore di GitHub |

| Creare le credenziali per l'app GitHub | Amministratore di GitHub |

| Installare l'app GitHub | Amministratore di GitHub |

Creare e configurare l'app GitHub

Verificare di avere le autorizzazioni appropriate assegnate per configurare il servizio GitHub. Per altre informazioni, vedere Ruoli in un'organizzazione.

Per creare un'app GitHub da usare con il connettore GitHub Server Pull Requests:

In GitHub selezionare la foto del profilo in alto a destra, selezionare Organizzazioni e scegliere l'organizzazione da cui il connettore deve eseguire il pull dei dati.

Nella pagina panoramica dell'organizzazione selezionare Impostazioni.

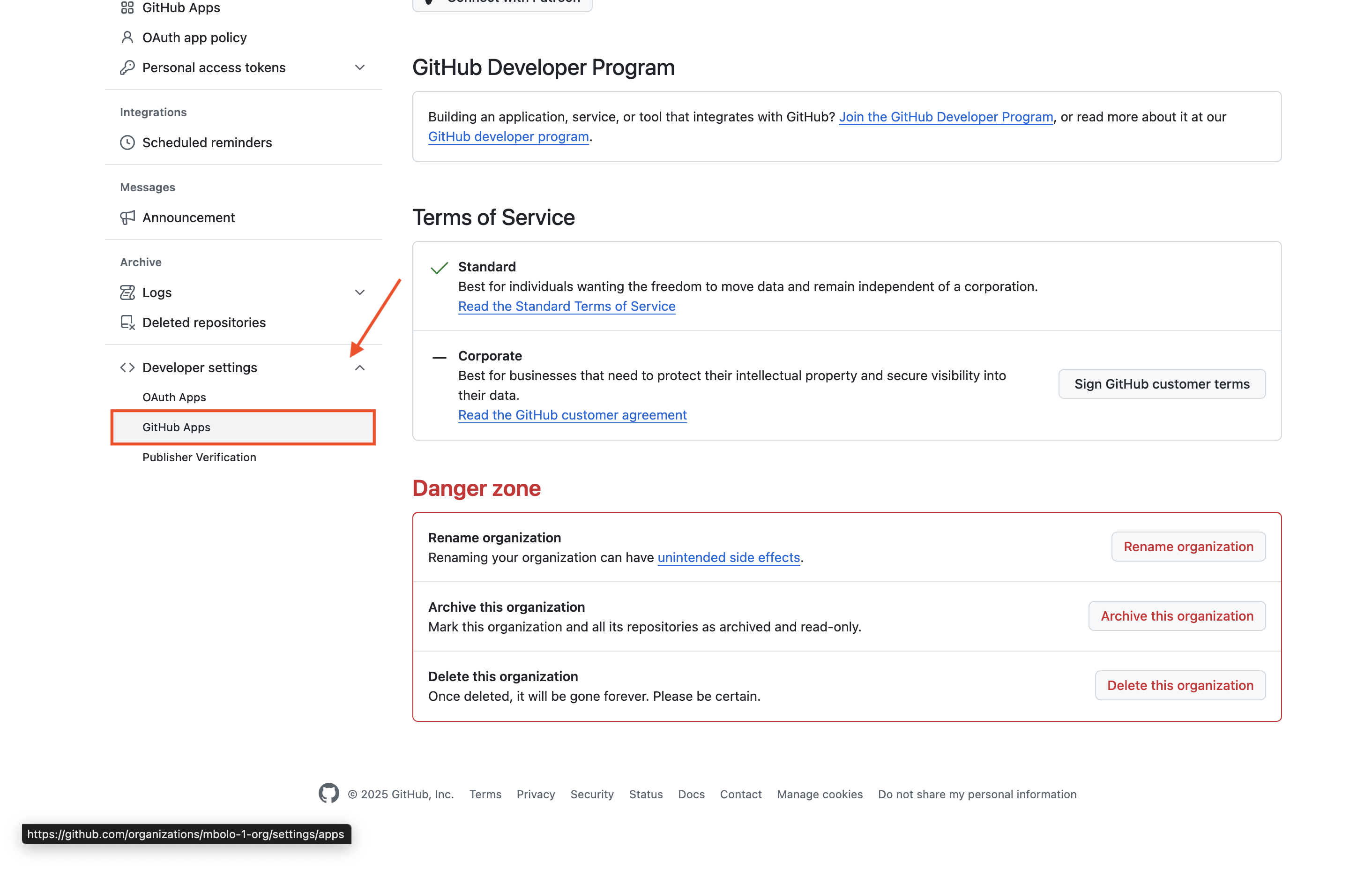

Nella barra laterale sinistra scorrere verso il basso fino a Impostazioni sviluppatore e selezionare App GitHub.

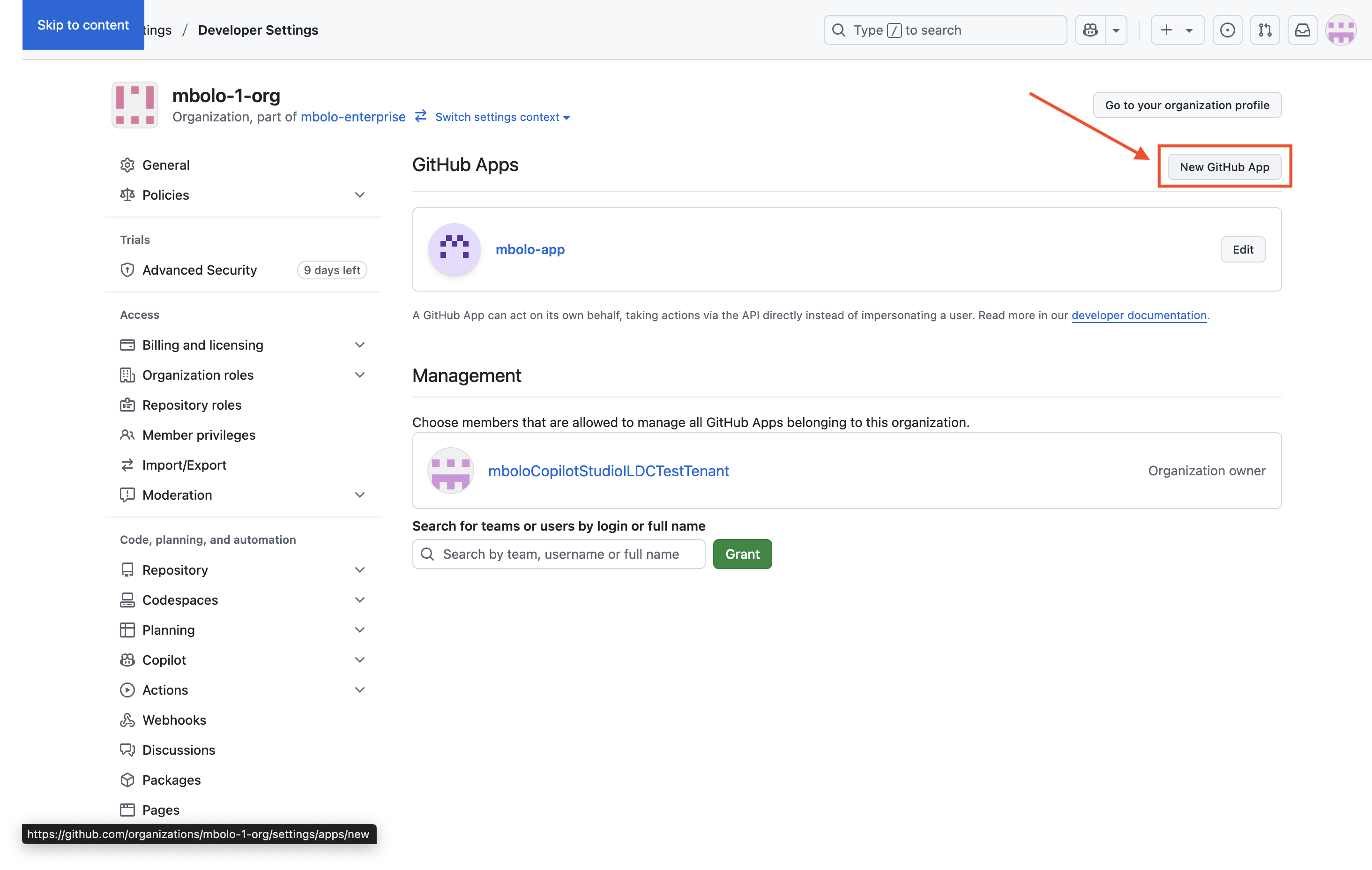

Selezionare Nuova app GitHub.

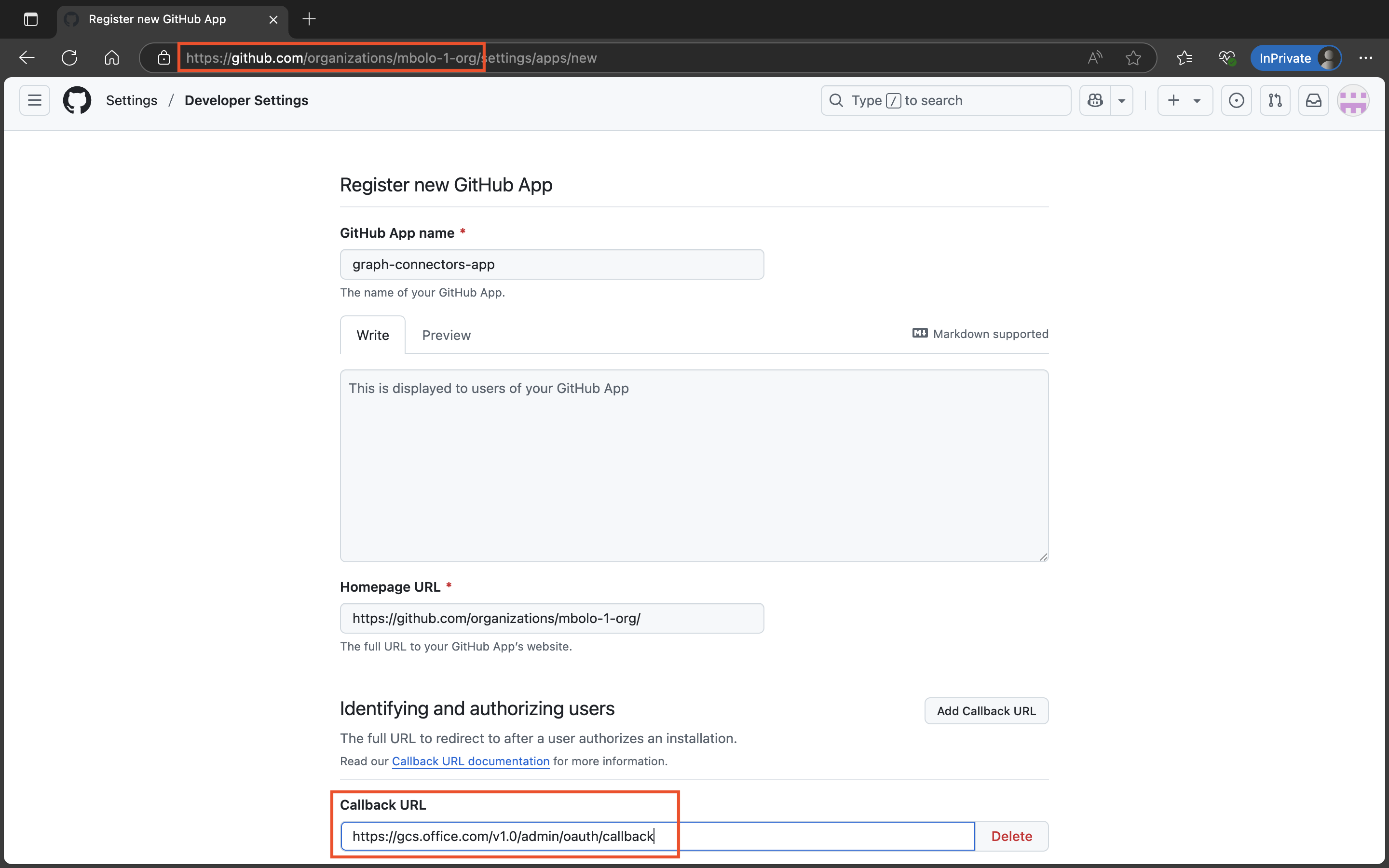

Configurare l'app:

- Nome dell'app GitHub: immettere il nome desiderato.

- URL della home page: copiare l'URL dalla barra degli indirizzi del browser.

-

URL di callback:

- Per Microsoft 365 per le aziende:

https://gcs.office.com/v1.0/admin/oauth/callback - Per Microsoft 365 Per enti pubblici:

https://gcsgcc.office.com/v1.0/admin/oauth/callback

- Per Microsoft 365 per le aziende:

Deselezionare l'opzione Webhook .

Impostare le autorizzazioni seguenti:

Autorizzazioni per il repository

- Contenuto - Sola lettura

- Metadati - Sola lettura

- Amministrazione - Sola lettura

Autorizzazioni dell'organizzazione

- Membri - Sola lettura

- Amministrazione - Sola lettura

Autorizzazioni dell'account

- indirizzi Email - Sola lettura

In Dove può essere installata questa app GitHub selezionare Qualsiasi account e quindi selezionare Crea app GitHub.

Creare le credenziali per l'app GitHub

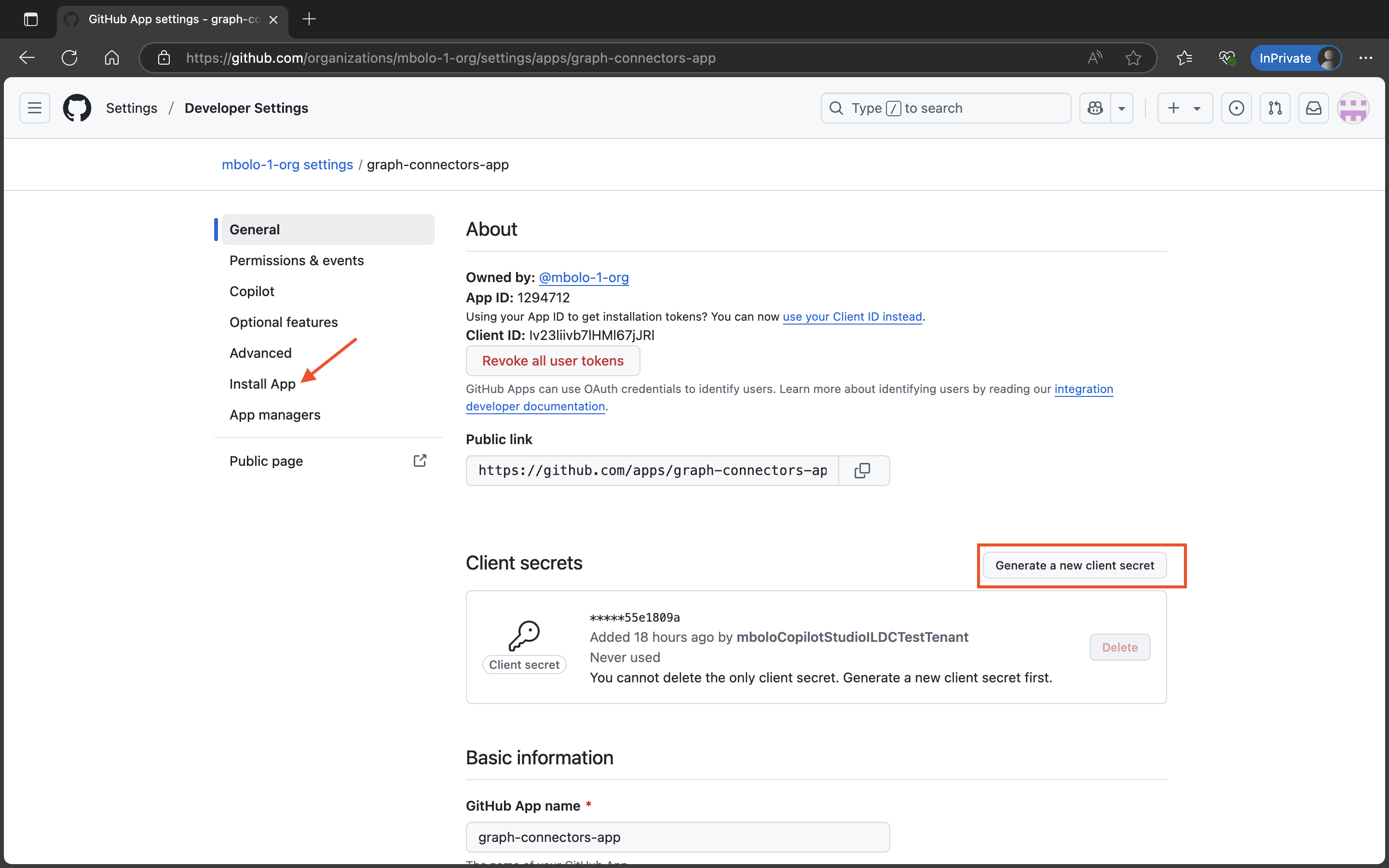

Nella pagina Generale dell'app GitHub selezionare Genera un nuovo segreto client per generare e copiare il segreto client.

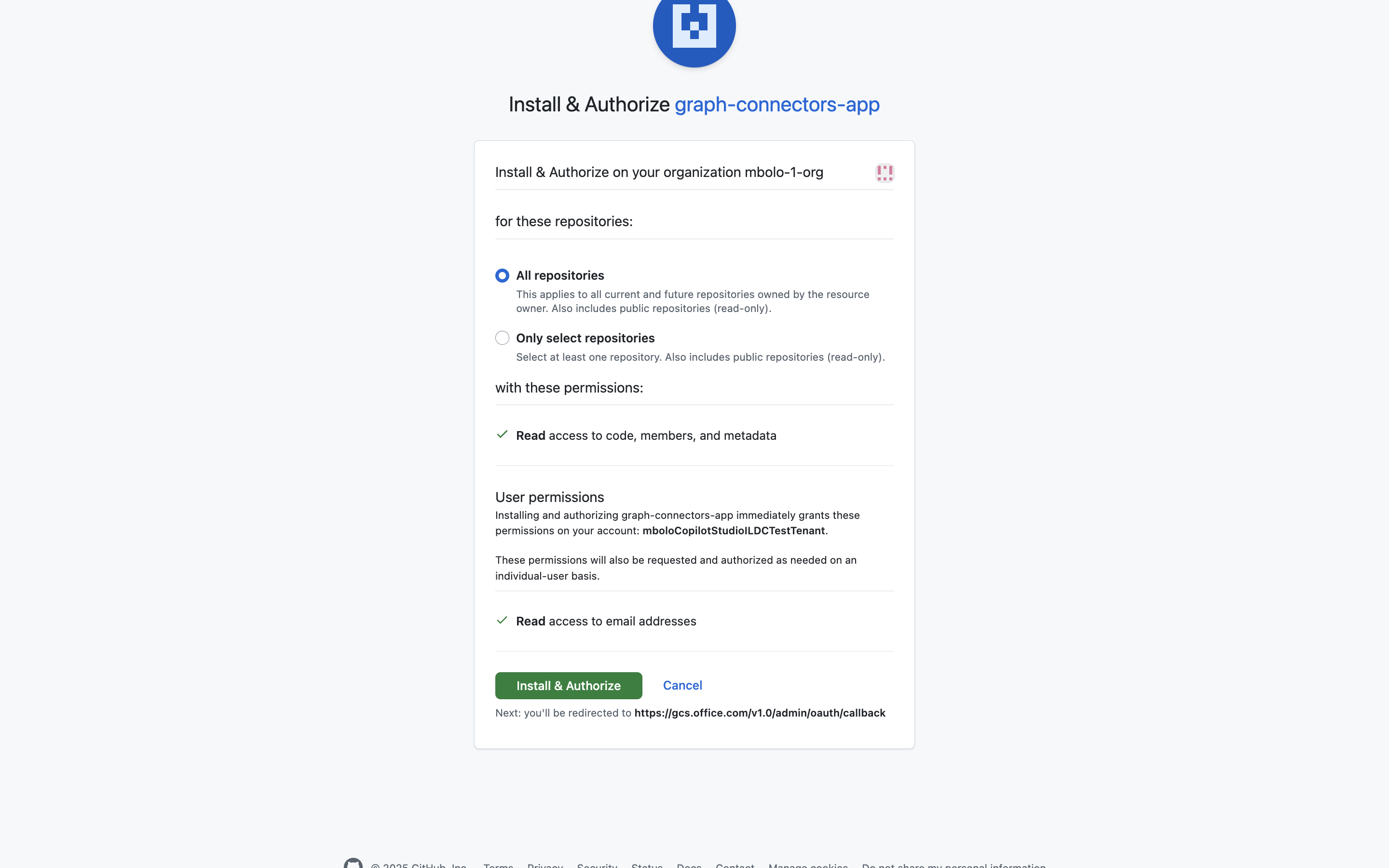

Installare l'app GitHub

Nella pagina Generale dell'app GitHub selezionare Installa app.

Selezionare l'organizzazione in cui si vuole installare l'app.

Modificare il limite di frequenza delle API di GitHub Server

Quando si inserisce grandi volumi di dati di GitHub, ad esempio richieste pull, problemi o file di conoscenze, la configurazione del limite di frequenza delle API nell'ambiente GitHub Server influisce direttamente sulla velocità con cui viene completato il processo di inserimento. GitHub Server applica un limite api predefinito di 15.000 richieste autenticate all'ora per utente o token. Questo limite supporta set di dati più piccoli, ma può rallentare l'inserimento quando vengono elaborati centinaia di migliaia o milioni di elementi.

Se l'organizzazione deve aumentare la velocità effettiva, è possibile aumentare il limite di velocità dell'API. I limiti più elevati consentono al connettore di recuperare gli elementi più rapidamente, ma aumentano anche il carico sull'infrastruttura di GitHub Server. Prima di aggiornare le impostazioni relative ai limiti di frequenza, verificare che l'ambiente disponga di capacità cpu, I/O di archiviazione e larghezza di banda di rete adeguati per supportare l'aumento del volume delle richieste. Dopo aver aggiornato il limite, monitorare le prestazioni del sistema per garantire l'inserimento stabile a una velocità effettiva più elevata.

Consigli per l'impostazione del limite di frequenza

Usare le indicazioni riportate nella tabella seguente per scegliere un'impostazione di limite di frequenza appropriata in base al numero approssimativo di richieste pull nell'ambiente GitHub.

| Numero approssimativo di elementi | Impostazione consigliata per il limite di frequenza | Tempo approssimativo per completare l'inserimento |

|---|---|---|

| Fino a 100.000 | Usare le impostazioni predefinite per il limite di frequenza (velocità di inserimento normale) | ND |

| Da 100.000 a 1.000.000 | Aumentare il limite di frequenza a 30.000 richieste/ora | Da 2 giorni a 1 settimana |

| 1.000.000 o più | Usare 30.000 richieste all'ora o superiore (a seconda della capacità del server) | 1-2 settimane (varia in base al carico dell'ambiente) |

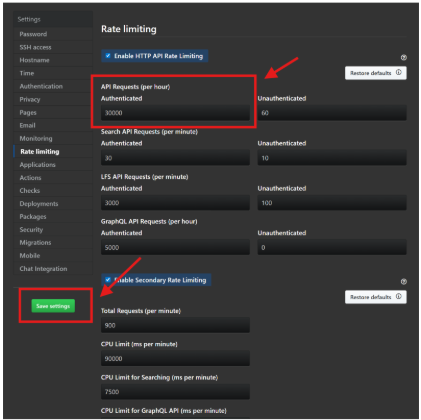

Aggiornare l'impostazione relativa al limite di frequenza delle API

Per aumentare il limite di richieste API:

- Accedere all'istanza di GitHub Server con un account amministratore.

- Nell'angolo in alto a destra selezionare Amministratore sito per accedere alla modalità di amministrazione. Per altre informazioni, vedere Configurazione dei limiti di frequenza.

- Nel riquadro sinistro selezionare Console di gestione (o Amministrazione Console, a seconda della versione in uso).

- Aprire la scheda Limitazione frequenza .

- Verificare che sia selezionata l'opzione Abilita limitazione della frequenza delle API HTTP .

- In Richieste API (all'ora) - Autenticato immettere il valore del limite di frequenza ,ad esempio 30000.

- Selezionare Salva impostazioni.

Nota

Quando si salvano le modifiche, alcuni servizi di GitHub Server potrebbero riavviare e causare una breve interruzione del servizio. Dopo aver salvato, attendere che la configurazione si propaghi nell'istanza.

Configurare le impostazioni del firewall

Per una maggiore sicurezza, è possibile configurare le regole del firewall IP per il server o il database Azure SQL. Per altre informazioni, vedere Regole del firewall IP.

Aggiungere gli intervalli IP client seguenti nelle impostazioni del firewall.

| Area geografica | Microsoft 365 Enterprise | Microsoft 365 Per enti pubblici |

|---|---|---|

| NAM | 52.250.92.252/30, 52.224.250.216/30 | 52.245.230.216/30, 20.141.117.64/30 |

| EUR | 20.54.41.208/30, 51.105.159.88/30 | ND |

| APC | 52.139.188.212/30, 20.43.146.44/30 | ND |

Le restrizioni IP possono causare l'interruzione del funzionamento del connettore e causare errori di ricerca per indicizzazione. Per risolvere questo problema, aggiungere l'indirizzo IP del connettore all'elenco consentiti.